Malicious activity. Fattori influenzanti.

Ci sono quattro fattori che possono influenzare se un “insider” malintenzionato agirà e quale tipo di attività sceglierà.

Malicious activity. Organizational factors.

Fattori organizzativi. Includono la cultura aziendale e le politiche di sicurezza informatica e influenzano la decisione di un potenziale insider di agire. La cultura all’interno di un’azienda modella la consapevolezza dei dipendenti sulle minacce interne e l’educazione dei dipendenti sulle conseguenze di un attacco. Le politiche di sicurezza informatica (se sono esplicite e implementate alla lettera) mostrano ai potenziali addetti ai lavori quanto siano ben protetti i dati sensibili e quanto seriamente l’organizzazione prenda la sicurezza informatica.

Malicious activity. Technical factors.

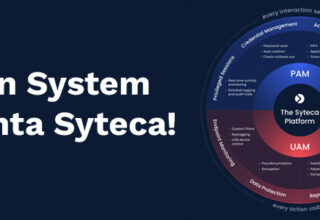

Fattori tecnici. Un sistema di sicurezza informatica implementato in un’azienda è la chiave per rilevare e fermare una minaccia interna. Un tale sistema di solito include il monitoraggio delle attività degli utenti, la gestione degli accessi, la gestione delle identità e altri strumenti. Un sistema di sicurezza informatica influenza anche il tipo di attacco che un insider può scegliere. Se un’azienda dispone di un sistema di monitoraggio, un insider può accedere all’account di un altro utente per agire inosservato. Oppure possono provare ad abusare dell’accesso ai dati sensibili se non esiste un sistema di gestione degli accessi.

Malicious activity. Environmental factors.

Fattori ambientali. L’ambiente esterno, come le agende politiche, la reputazione dell’azienda e le norme culturali ed etiche, può motivare un dipendente ad agire in modo doloso. Un dipendente potrebbe sabotare una linea di produzione se crede che inquini la natura.

Malicious activity. Individual factors.

Fattori individuali. La motivazione personale include l’immagine di sé di una persona, le convinzioni, il profilo psicologico, le questioni personali o finanziarie, le relazioni con l’organizzazione e i colleghi, ecc. Ad esempio, i dipendenti possono cercare di trarre profitto illegalmente da un’organizzazione per pagare debiti personali o danneggiare l’infrastruttura dell’organizzazione perché non hanno ottenuto una promozione.

Abbiamo individuato i fattori principali. Prossimamente vedremo gli “indicatori” che aiutano a riconoscere un dipendente disonesto dal suo comportamento o dalle sue attività tecniche.

Vuoi maggiori dettagli sulla soluzione per proteggere la tua azienda dalle minacce interne? Consulta la nostra pagina https://www.bludis.it/p/ekran-system/ o contatta gli specialisti di Bludis allo 0643230077 o invia una e-mail a sales@bludis.it

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.